Un atacante engañó supuestamente a un usuario para que le enviara Bitcoin Envuelto (WBTC) valorado en $68 millones y luego devolvió $153,000 en Ethereum como un supuesto gesto de buena voluntad. En la misma transacción, el atacante envió un mensaje aceptando negociar y solicitó un nombre de usuario de Telegram a la víctima para establecer contacto. La cantidad devuelta representa solo el 0.225% del total de fondos que se afirmó fueron robados.

Movimiento Notable del Atacante

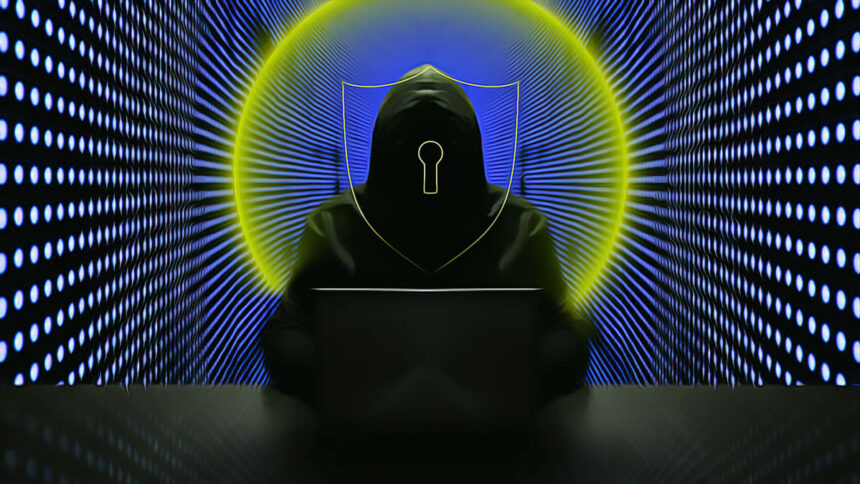

Los datos de la cadena de bloques del 5 de mayo muestran que la cuenta de la víctima, terminada en 8fD5, envió tres mensajes a una cuenta terminada en dA6D. El destinatario había recibido fondos a través de varias cuentas intermediarias desde la cuenta de ataque etiquetada como FakePhishing327990, lo que sugiere que dA6D estaba probablemente controlada por el atacante.

Los mensajes implicaban que la víctima estaba dispuesta a dar al atacante el 10% de los fondos como recompensa si el 90% restante era devuelto, evitando así acciones legales. La víctima declaró:

“Ambos sabemos que no hay manera de limpiar estos fondos. Serás rastreado. También entendemos que la frase ‘dormir tranquilo’ no se refiere a tus cualidades morales y éticas. Sin embargo, estamos gestionando oficialmente tu 10% correctamente. Devuelve el 90%.”

El 9 de mayo, otra cuenta terminada en 72F1 respondió enviando al víctima 51 Ethereum. 72F1 también recibió dinero a través de varias cuentas intermediarias desde FakePhishing327990, indicando que estaba bajo el control del atacante.

Detalles Intrigantes del Ataque

Negociación, ocurrió después de que el atacante supuestamente engañara a la víctima para que enviara por error 1.155 Bitcoin Envuelto (WBTC) a su cuenta a través de una operación de envenenamiento de dirección. Los datos de la cadena de bloques del 3 de mayo muestran que el atacante utilizó un contrato inteligente para transferir 0.05 tokens de la cuenta de la víctima a la cuenta del atacante. El token transferido no tenía nombre en Etherscan y solo se refería como ERC-20.

Normalmente, un atacante no puede transferir un token sin el permiso del usuario. Sin embargo, en este caso, el token tenía un diseño especial que permitía su transferencia de una cuenta sin el consentimiento del usuario.

El mismo día, la víctima aparentemente envió por error 1.155 WBTC a esta dirección. La dirección podría haber parecido similar a una que la víctima usaba para depositar dinero en un intercambio central o por otra razón. La víctima había visto previamente que había enviado 0.05 tokens a esta dirección y por lo tanto podría haber asumido que era segura. Sin embargo, se reveló que los 0.05 tokens fueron enviados por el atacante y solo provenían de la víctima.