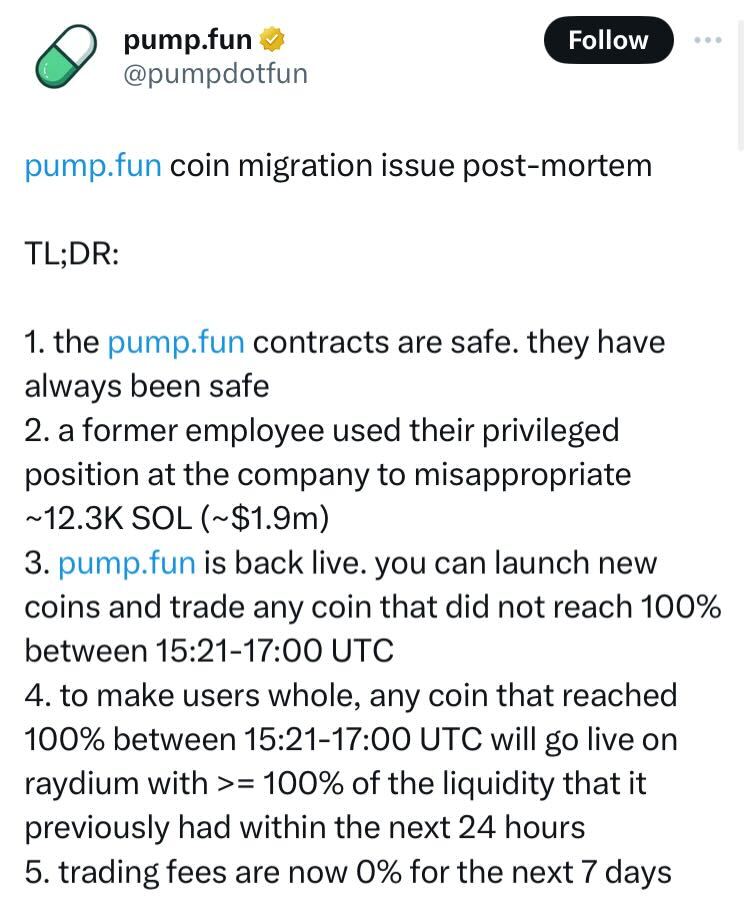

Solana memecoin creation tool, Pump Fun, sufrió un robo de fondos de $2 millones por parte de un exempleado a través de un ataque de curva de vinculación. En una publicación de X del 16 de mayo, Pump Fun afirmó que el exempleado utilizó su posición privilegiada para acceder a permisos de retiro y apoderarse de los sistemas internos del protocolo.

Ataque de Hackeo en Plataforma de Memecoin

Aproximadamente $1.9 millones fueron robados de los contratos de curva de vinculación de Pump Fun, que tenían un total de $45 millones. La plataforma detuvo temporalmente el comercio pero estaba operativa nuevamente al momento de escribir esto. Pump Fun declaró que sus contratos inteligentes son seguros y que los usuarios afectados recibirán el 100% de su liquidez previa dentro de las 24 horas.

Antes de la publicación de Pump Fun, el jefe de investigación de Wintermute, Igor Igamberdiev, especuló que el hackeo involucraba una filtración de clave privada interna por parte del usuario de X STACCoverflow. STACCoverflow afirmó en una serie de publicaciones encriptadas en X que estaban a punto de cambiar el curso de la historia. Pump Fun había declarado previamente en una publicación de X que estaban cooperando con las fuerzas del orden. El equipo no nombró al exempleado y no respondió de inmediato a las solicitudes de comentarios.

Detalles del Ataque Revelados

Según el equipo de Pump Fun, el presunto atacante utilizó préstamos flash a través del protocolo de préstamos de Solana, Raydium, para pedir prestado SOL, que luego se utilizó para comprar tantos activos como fuera posible. La plataforma fue cerrada temporalmente después del ataque, que sigue atrayendo atención.

Cuando las curvas de bonos en criptomonedas alcanzaron el 100%, el atacante pudo acceder a la liquidez de la curva de bonos y devolver los préstamos flash. El equipo de Pump Fun reveló que aproximadamente 12,300 SOL por un valor de $1.9 millones fueron robados en el ataque del 16 de mayo. La plataforma de creación y comercio de memecoin del ecosistema Solana declaró que los usuarios afectados recuperarían el 100% o más de su liquidez previa al ataque.