La seguridad de las carteras de criptomonedas es crucial para los inversores, ya que estas carteras se almacenan en dispositivos. Si un hacker accede a una computadora o teléfono, la cartera de criptomonedas puede vaciarse fácilmente. Además, los atacantes apuntan a los inversores con aplicaciones que el software antivirus a menudo no detecta, pareciendo legítimas incluso después de pasar la aprobación de Apple.

Vulnerabilidad de Seguridad de Apple

Investigadores de Jamf Threat Labs, quienes monitorean sistemas de Apple, descubrieron un nuevo malware que evade los controles de seguridad. Se cree que la fuente de estos programas maliciosos es Corea del Norte, que tiene un historial de entrenar hackers para ataques públicos para financiar su programa nuclear.

En su análisis, el equipo describió este malware como un ataque sin precedentes.

“Jamf Threat Labs ha encontrado muestras de malware que se cree están vinculadas a la República Popular Democrática de Corea (RPDC), que evaden la detección mediante técnicas de ofuscación. Están investigando cómo opera este código malicioso, apuntando particularmente a dispositivos macOS y usuarios con métodos potencialmente nuevos.”

El malware se manifiesta en tres formas: una variante de Go, una variante de Python creada con Py2App y una aplicación desarrollada con Flutter.

Los Inversores Deben Ejercer Precaución

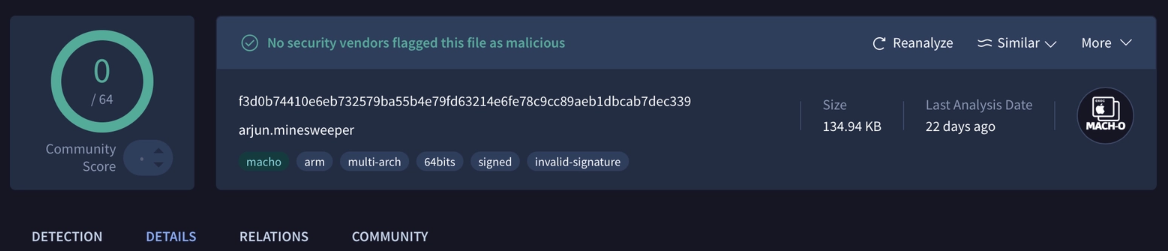

Los atacantes en GitHub utilizan versiones maliciosas de aplicaciones como trampas para las víctimas. VirusTotal generalmente analiza los archivos subidos contra múltiples bases de datos antivirus, permitiendo a los usuarios operar de manera segura con una advertencia de “detección de malware cero”.

Sin embargo, hay una preocupación significativa. Existen técnicas que complican las estructuras de código, dificultando la identificación de códigos maliciosos. Aunque estas muestras de malware disfrazadas pueden detectarse mediante un examen especializado, pueden parecer limpias durante una semana o diez días antes de que las compañías antivirus inicien sus procesos de revisión.

Cuando se apunta específicamente y se escanea con menos frecuencia, este malware puede mantener un “escudo de privacidad” por más tiempo. Este proceso, conocido como enmascaramiento FUD, significa que incluso el software antivirus premium podría no detectar el malware en uso. Además, estas aplicaciones pueden mostrar falsamente que están firmadas por Apple, ganando aún más la confianza de las víctimas.

Por lo tanto, se recomienda utilizar carteras de hardware siempre que sea posible y monitorear frecuentemente la exfiltración de datos junto con el software antivirus para verificar fugas internas. Usar aplicaciones avanzadas como Wireshark puede ayudar a examinar paquetes de datos para detectar actividad inusual.

La mejor medida de seguridad es evitar instalar aplicaciones innecesarias en los dispositivos y comprender que usar programas más allá de los de compañías confiables siempre conlleva un riesgo.

En sus notas finales, el equipo de seguridad destacó puntos cruciales sobre los vínculos del malware con términos como Stablecoins, DeFi, CeFi y riesgos Multisig en criptomonedas.

“Los hackers norcoreanos tienen una reputación notoria por su creatividad. En octubre, explotaron una vulnerabilidad de seguridad en Chrome para robar credenciales de carteras de criptomonedas, y surgieron afirmaciones sobre su participación en el desarrollo del Módulo de Staking Líquido para la red Cosmos. Según las Naciones Unidas, estos hackers están altamente organizados y, según se informa, adquieren criptomonedas por valor de cientos de miles de dólares mensualmente, acumulando alrededor de 3 mil millones de dólares en los últimos seis años.”