Se ha descubierto que una de las aplicaciones más utilizadas entre los comerciantes de criptomonedas, Telegram, tiene un fallo de seguridad crítico. Conocida como una vulnerabilidad de día cero, esta exposición aún no ha sido solucionada por los desarrolladores de la aplicación y sigue activa. Con una puntuación de gravedad excepcionalmente alta, los expertos advierten a todos los usuarios de Telegram—especialmente a aquellos en sectores sensibles a la seguridad—que permanezcan alerta y tomen medidas de precaución.

Una Falla Grave de Seguridad Amenaza a Telegram

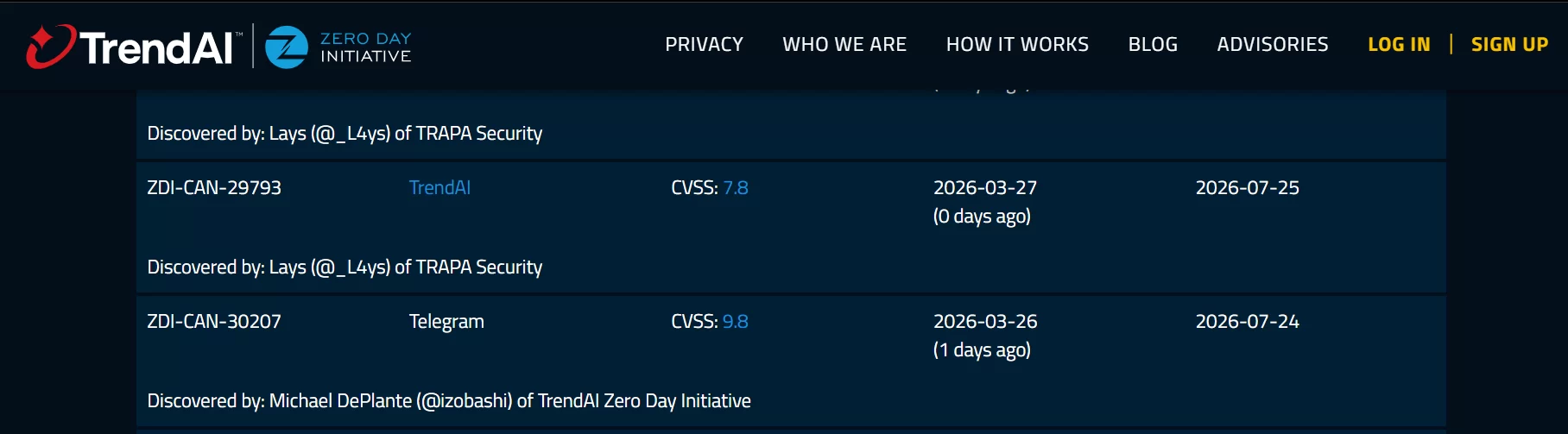

Se ha informado de una nueva vulnerabilidad significativa en Telegram, designada como ZDI-CAN-30207. Clasificada con un 9.8 de 10 en la escala de gravedad CVSS por Zero Day Initiative, la falla se considera tan seria como un gran terremoto en términos de ciberseguridad. Cualquier vulnerabilidad con una puntuación superior a 8 permite a los atacantes potencialmente obtener privilegios de alto nivel dentro de la aplicación, convirtiendo este asunto en una urgencia.

La vulnerabilidad fue reportada oficialmente el 26 de marzo y está programada para ser divulgada públicamente si no se resuelve para el 24 de julio. Los investigadores que identificaron la falla no han compartido detalles técnicos, manteniendo en secreto los detalles cruciales hasta que se implemente un parche. Este enfoque cauteloso subraya un riesgo importante: aunque los hackers éticos han informado del error, los actores maliciosos podrían soon descubrirlo también, aumentando el riesgo para millones de usuarios en todo el mundo.

Lo que hace que la falla sea especialmente preocupante es su potencial para permitir ataques remotos sin requerir privilegios de usuario o incluso interacción, un ejemplo clásico de un vector de ataque de baja complejidad. Hasta ahora, Telegram no ha publicado ninguna declaración oficial sobre el asunto.

Pasos de Protección Clave para Usuarios de Telegram

Esta vulnerabilidad representa un riesgo amplio para todos los usuarios de Telegram, independientemente de sus hábitos o conocimientos técnicos. Su alta puntuación CVSS significa que incluso los usuarios cuidadosos podrían convertirse en víctimas. En casos de vulnerabilidades de día cero tan peligrosas—especialmente aquellas calificadas con 9.8 donde explots de “cero-clic” se vuelven posibles—el principal peligro reside en ataques que no requieren ninguna entrada de la víctima. Esencialmente, estos ataques pueden activarse simplemente a través de archivos multimedia o enlaces procesados silenciosamente por la aplicación.

Para mejorar tus defensas, considera los siguientes pasos:

- Abre Ajustes > Datos y almacenamiento y pon todas las opciones de descarga automática de medios (“Datos móviles,” “Wi-Fi,” “Roaming”) en “Desactivado.” Esto asegura que los archivos enviados a ti no se descarguen automáticamente en tu dispositivo.

- Algunas vulnerabilidades pueden ser activadas por un intento de llamada, incluso si no respondes. Ve a Ajustes > Privacidad y seguridad > Llamadas y establece “¿Quién puede llamarme?” en “Mis Contactos” o “Nadie.” También, restringe las conexiones “Peer-to-Peer” para evitar exponer tu dirección IP.

- Los atacantes pueden usar bots para agregarte a grupos desconocidos donde se distribuyen archivos maliciosos. Prevén esto estableciendo Ajustes > Privacidad y seguridad > Grupos y Canales > “¿Quién puede añadirme?” en “Mis Contactos.”

Aunque Telegram tiene hasta el 24 de julio de 2026 para resolver completamente el problema, los desarrolladores pueden implementar un “parche silencioso” en cualquier momento. Se insta a los usuarios a verificar las actualizaciones de Telegram en la App Store o Google Play Store diariamente, ya que los atacantes podrían ya estar intentando explotar la falla. Si aparece una actualización, instálala rápidamente. Además, evita enlaces sospechosos, especialmente aquellos enmascarados como proxies legítimos de Telegram pero que ocultan diferentes URLs debajo.

“Dada la naturaleza crítica de esta vulnerabilidad y el potencial para una explotación silenciosa, los usuarios deben revisar sus configuraciones de seguridad inmediatamente y permanecer atentos a futuros parches,” aconsejaron los investigadores de seguridad que descubrieron la falla.

Por ahora, las mecánicas técnicas detrás de esta vulnerabilidad permanecen confidenciales como medida de protección. Sin embargo, la historia muestra que una vez que una falla de alto perfil es señalada, los actores maliciosos pueden moverse rápidamente para realizar ingeniería inversa y explotarla antes de que se implemente una solución ampliamente. La ventana de oportunidad para los atacantes puede estar cerrándose, pero el riesgo persiste hasta que se aplique un parche oficial y se aseguren los ajustes del usuario.

A medida que Telegram sigue creciendo en popularidad entre las comunidades enfocadas en la privacidad y los inversores en criptomonedas, las apuestas para asegurar su ecosistema aumentan. Vulnerabilidades de esta escala sirven como un recordatorio claro del paisaje de amenazas en evolución que enfrentan las aplicaciones modernas de comunicación, y la necesidad tanto de usuarios como de desarrolladores de actuar con urgencia.