Sigue siendo difícil entender cómo los protocolos que atienden a grandes bases de usuarios continúan siendo víctimas de trampas tan elaboradas. El reciente hackeo del Drift Protocol es solo el último episodio de una larga serie de ciberataques— a menudo orquestados por grupos como el infame Lazarus de Corea del Norte y sus ramificaciones— en los que se han robado miles de millones en activos digitales. Esta violación más reciente dejó a los inversores tambaleándose y planteó nuevas preocupaciones sobre las vulnerabilidades de seguridad que aquejan incluso a los proyectos líderes.

Cómo los atacantes violaron las defensas del Drift Protocol

El ataque, que se desarrolló el 1 de abril, inicialmente pareció a algunos como una broma del día de los inocentes, pero el sombrío anuncio del equipo de Drift rápidamente disipó cualquier duda. A pesar de usar wallets multifirma como un requisito y medida de seguridad fundamental, los atacantes reunieron metódicamente el número necesario de firmas para vaciar los wallets controlados por el protocolo. En respuesta, todas las funciones del protocolo han sido congeladas y los wallets comprometidos fueron eliminados del sistema multifirma. La empresa de ciberseguridad Mandiant ha iniciado una investigación sobre el incidente.

Los atacantes establecieron confianza a través de contactos personales

De manera intrigante, el fundamento para la violación se puso meses antes, con los perpetradores—que se cree que son norcoreanos— iniciando contacto en una importante conferencia de criptomonedas en otoño de 2025. Haciéndose pasar por representantes de una firma comercial, expresaron interés en colaboración. Durante los seis meses siguientes, estas personas se reunieron repetidamente en persona con el personal de Drift en varias conferencias de la industria en diferentes países. Tal persistente y personal compromiso aportó un aire de legitimidad a su presencia y profundizó el nivel de confianza.

Anteriormente, los atacantes usaban redes sociales o videollamadas potenciadas por IA para la ingeniería social. Cada vez más, ahora son capaces de compromisos en persona y, alarmantemente, poseen credenciales creíbles en el sector tecnológico. Historiales profesionales verificados hicieron aún más difícil para equipos como Drift detectar la artimaña.

Después de la conexión inicial, los atacantes organizaron chats grupales a través de Telegram y llevaron a cabo extensas conversaciones sobre estrategias comerciales e integraciones potenciales de bóvedas durante varios meses. Según el último informe de Drift,

“Entre diciembre de 2025 y enero de 2026, el grupo se integró en una bóveda del ecosistema dentro de Drift, lo que requería la presentación de formularios que contenían detalles estratégicos. A través de numerosas sesiones de trabajo, interactuaron con colaboradores, hicieron preguntas técnicas altamente detalladas y con conocimiento, e invirtieron más de $1 millón de su propio capital. Deliberadamente y pacientemente construyeron una huella operativa dentro del ecosistema de Drift.

Las discusiones sobre la integración continuaron durante febrero y marzo de 2026. Los participantes de Drift se encontraron cara a cara con los miembros del grupo en varios eventos importantes de la industria. En este punto, la relación había persistido por casi medio año. Estas no fueron personas extrañas; eran personas con las que los participantes de Drift habían trabajado y se habían encontrado en persona.”

El punto de inflexión: aprovechando la confianza técnica

Durante todo el proceso, los atacantes compartían rutinariamente archivos, enlaces y presuntos recursos de proyectos con el equipo. Mientras que el punto exacto en el que se comprometió una clave privada no está claro, la cantidad de transferencias de archivos y enlaces compartidos hizo que la infiltración fuera más fácil. En ciberseguridad, términos como FUD (totalmente indetectable) y ‘binder’ se refieren a métodos para enmascarar archivos maliciosos. FUD cifra un virus para que los programas antivirus sean temporalmente ciegos a él—a menudo por dos semanas a un mes a menos que se suban a escáneres en línea, lo que podría acortar esa ventana. Usando herramientas de binder, el malware se disfraza como un PDF, PNG, o JPEG; abrir lo que parece ser un documento inofensivo activa el virus detrás de escena. Hay técnicas aún más avanzadas para formatos como Word o Excel. Estos métodos son tan comunes que incluso hackers promedio pueden ejecutarlos, lo que subraya la importancia de una vigilancia extrema; ataques similares a menudo no se informan en escenarios que involucran a inversores individuales.

El malware basado en archivos fue solo un posible vector de ataque, otorgando control total sobre los dispositivos afectados. Hay múltiples formas de robar claves privadas, y el equipo de Drift sospecha que se explotó uno de tres vectores potenciales:

- Un miembro del equipo puede haber clonado un repositorio de código malicioso compartido con el pretexto de “despliegue frontal” para una bóveda.

- Otro personal pudo haber sido convencido de descargar una aplicación de TestFlight presentada por el grupo como su propio producto de cartera.

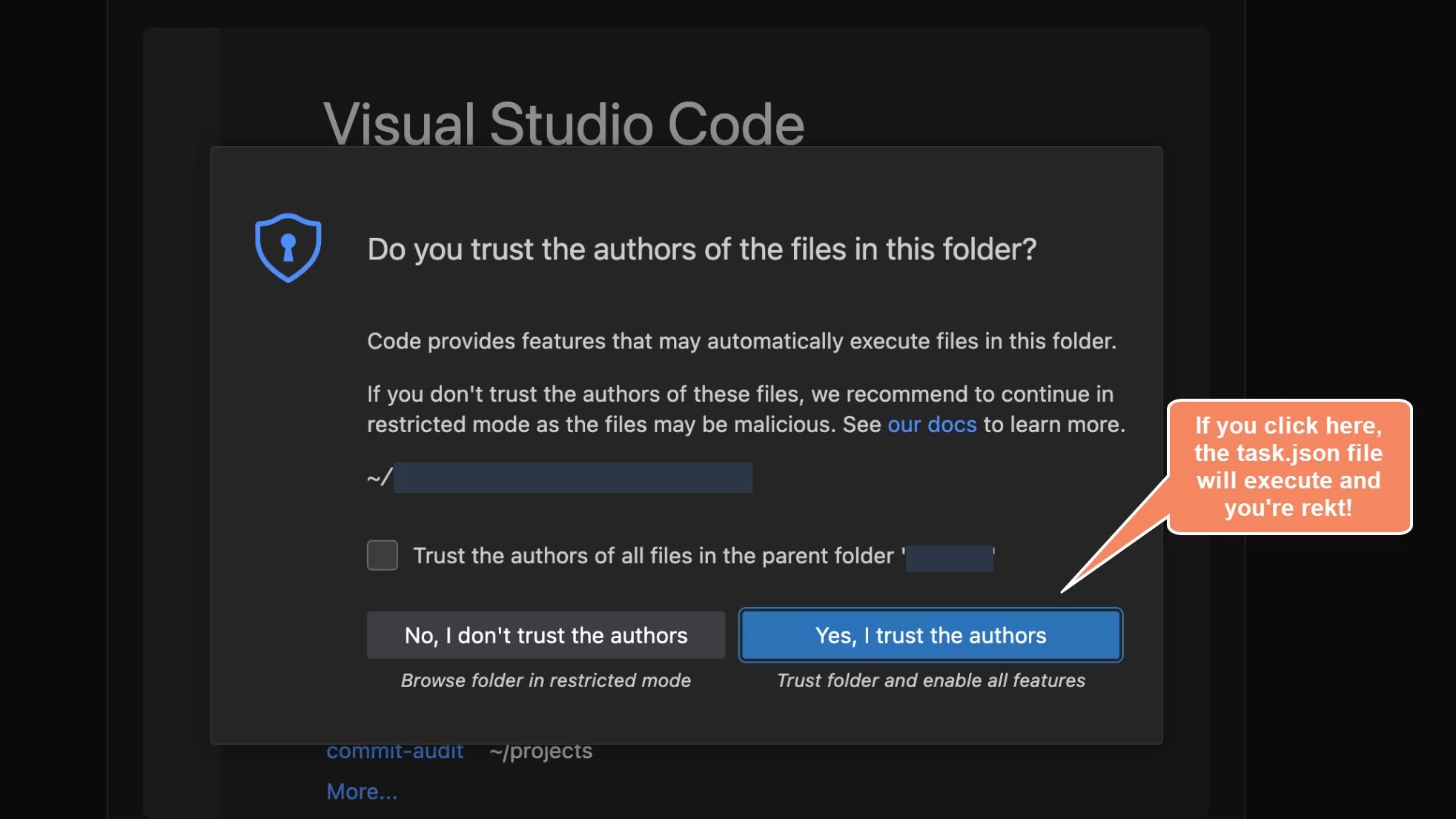

- Un ataque basado en repositorio derivado de una vulnerabilidad conocida de VSCode y Cursor, que permaneció sin parchear desde diciembre de 2025 hasta febrero de 2026. Abrir un archivo o repo ejecutaría silenciosamente código arbitrario sin advertencia o aviso, según lo señalado por investigadores de seguridad en ese momento.

Tales ataques pueden incluso aprovechar exploits de día cero, haciendo casi imposible su detección. De hecho, el equipo de Drift solo descubrió la violación una vez que su protocolo ya había sido drenado de fondos—días o incluso semanas después de la compromiso inicial.

Entonces, ¿quién estuvo detrás de la operación? Según el informe del incidente:

“Con base en las investigaciones del equipo SEALS 911 y con confianza moderada a alta, se cree que la operación fue llevada a cabo por los mismos actores de amenazas identificados por Mandiant como responsables del ataque de Radiant Capital en octubre de 2024, rastreados como UNC4736. UNC4736 (también conocido como AppleJeus o Citrine Sleet) está afiliado con el estado de Corea del Norte.

Esta atribución está respaldada tanto por evidencia en la cadena—rastros de financiamiento vinculados a los atacantes de Radiant— como por patrones operativos, ya que las personas involucradas se correlacionan con otras actividades conocidas vinculadas a Corea del Norte.

Es importante notar que aquellos presentes en reuniones presenciales no eran nacionales norcoreanos. En cambio, está bien establecido que los actores de amenazas norcoreanos de este calibre usan intermediarios de terceros para facilitar interacciones cara a cara.

Mandiant aún no ha atribuido formalmente la violación de Drift a ningún grupo. La atribución final dependerá del análisis forense en curso de los dispositivos afectados.”

El uso de dispositivos aislados por parte del equipo de Drift para comunicaciones posiblemente previno una pérdida mayor; si se hubieran abierto archivos maliciosos en servidores centrales, la totalidad de los $285 millones en activos del protocolo podría haber sido robada. El hecho de que algunos miembros del equipo no fueran conscientes de que habían sido comprometidos plantea preguntas incómodas sobre los estándares operativos generales dentro de las startups de criptomonedas. Esta lección severa refuerza la necesidad de auditorías de seguridad regulares, pruebas de penetración, y una dosis saludable de escepticismo en cada colaboración.

En última instancia, la amenaza no se limita a grandes protocolos; incluso inversores ordinarios podrían ser los próximos objetivos. En el terreno incierto de las criptomonedas, uno siempre debe elegir entre la precaución y la exposición— a menudo, solo aquellos que priorizan salvaguardas robustas evitarán convertirse en el próximo titular.